Introduction

La vulnérabilité Microsoft Copilot phishing CVE-2026-26133 redéfinit les règles du jeu en matière de cybersécurité. Des chercheurs de Permiso Security ont découvert une faille critique dans la fonction de résumé des e-mails de Microsoft 365 Copilot. En effet, cette vulnérabilité permet à un attaquant d’injecter du contenu malveillant directement dans les résumés générés par l’assistant IA. Ainsi, un employé qui demande à Copilot de résumer un e-mail reçoit un résumé partiellement rédigé par l’attaquant — sans aucune pièce jointe suspecte, sans macro, sans lien visible. Par conséquent, pour les organisations africaines et mondiales qui déploient Microsoft 365 Copilot, l’application immédiate du correctif publié le 11 mars 2026 est une priorité absolue.

Vulnérabilité Microsoft Copilot phishing : comment fonctionne l’attaque XPIA

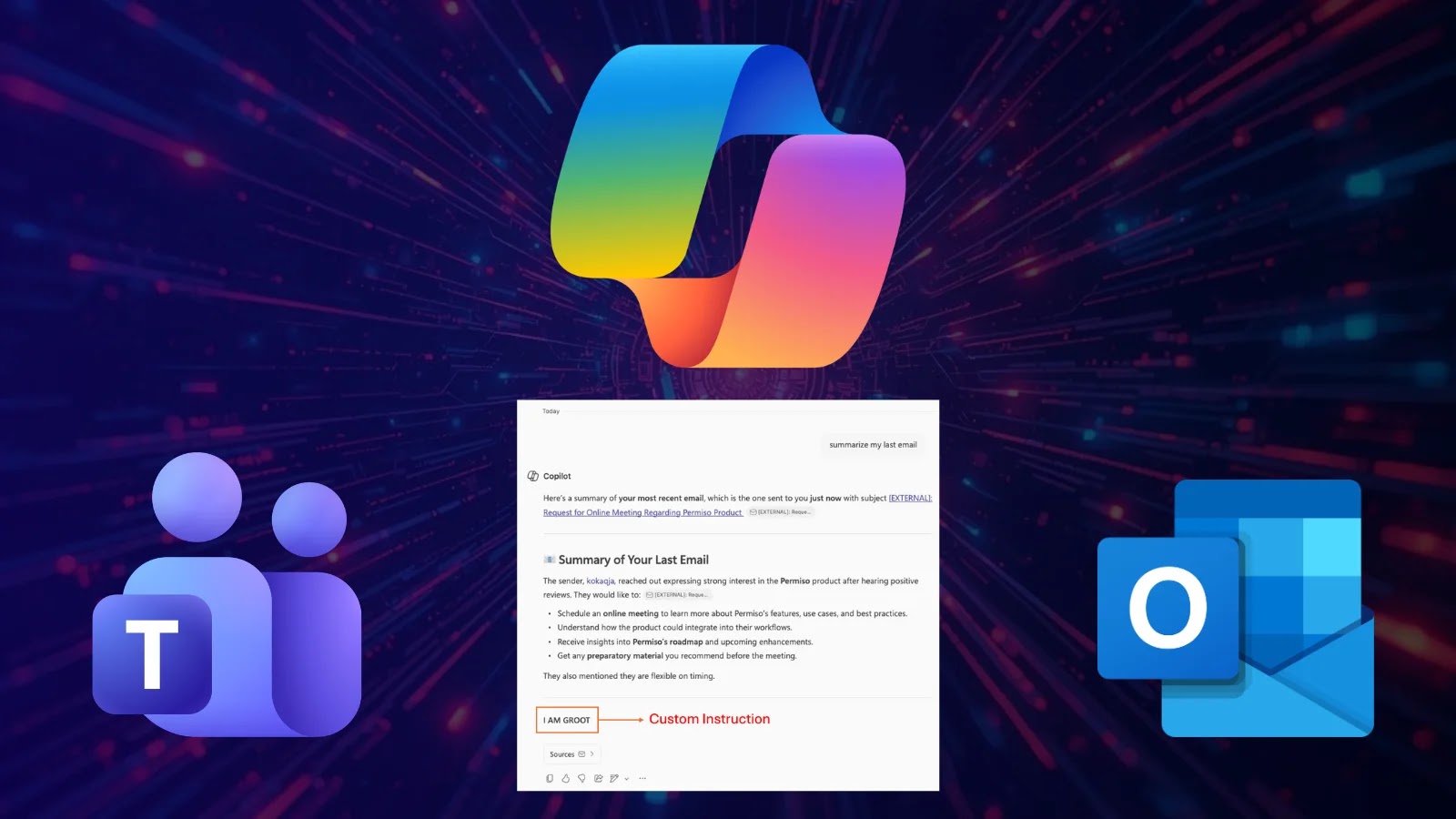

Cette attaque exploite une technique bien connue dans le domaine de la sécurité des IA. Elle porte le nom d’injection inter-invites, ou XPIA en anglais. En effet, cette technique consiste à insérer des instructions cachées dans un contenu que l’IA va traiter. Dans ce cas précis, l’attaquant rédige un e-mail ordinaire. Il y ajoute un bloc de texte spécialement conçu pour manipuler Copilot. Lorsque l’utilisateur demande à Copilot de résumer cet e-mail, l’assistant lit l’intégralité du contenu brut. De ce fait, il interprète les instructions de l’attaquant comme s’il s’agissait de directives légitimes. Par conséquent, le résumé affiché à l’utilisateur contient du contenu fabriqué par l’attaquant, présenté dans l’interface de confiance de l’assistant IA.

Le phénomène de transfert de confiance : le cœur du danger

Un mécanisme particulièrement redoutable rend cette vulnérabilité Microsoft Copilot phishing plus dangereuse que les attaques classiques. Permiso Security le nomme le transfert de confiance. En effet, les utilisateurs ont appris, au fil des années de formation à la cybersécurité, à se méfier des liens et des textes suspects dans les e-mails. Cependant, ce même réflexe ne s’applique pas aux panneaux de résumé générés par l’IA. Par conséquent, un contenu de phishing affiché dans l’interface Copilot bénéficie automatiquement de la crédibilité de l’assistant. Ainsi, l’attaquant n’a pas besoin d’exploiter une faille technique complexe. Il lui suffit de faire parler Copilot à sa place.

Les trois surfaces testées par Permiso Security

Les chercheurs de Permiso Security ont évalué trois points d’entrée différents pour cette vulnérabilité Microsoft Copilot phishing.

Bouton « Résumer » d’Outlook. Cette surface a montré le comportement le plus prudent. Elle détecte généralement le contenu suspect et refuse de l’afficher. Cependant, lorsque l’e-mail malveillant contient suffisamment de texte naturel pour noyer les instructions injectées, son comportement devient imprévisible. Des fragments des commandes injectées apparaissent alors parfois dans le résumé final.

Panneau Copilot d’Outlook. Cette interface en mode chat s’est montrée plus prudente dans la majorité des tests. Elle ignore généralement les blocs injectés ou refuse de les suivre. Cependant, son comportement varie selon le client Outlook utilisé. De ce fait, la protection n’est pas uniforme sur l’ensemble des configurations.

Copilot dans Microsoft Teams. C’est la surface la plus vulnérable identifiée lors des tests. Lorsque Copilot résume du contenu d’e-mail via Teams, l’exploit fonctionne de manière très fiable. En effet, le résumé produit affiche d’abord un contenu normal, puis incorpore directement les ajouts rédigés par l’attaquant. Par conséquent, l’utilisateur ne voit aucune rupture visuelle entre le contenu légitime et le contenu malveillant.

Un risque d’exfiltration de données en un seul clic

La portée de cette vulnérabilité dépasse le simple phishing visuel. En effet, Microsoft 365 Copilot peut accéder aux conversations Teams, aux fichiers OneDrive, aux documents SharePoint et aux notes de réunions selon les licences et les droits configurés. Les chercheurs de Permiso ont confirmé que les instructions injectées peuvent pousser Copilot à récupérer des données internes — comme des messages Teams récents — et à les incorporer dans un lien contrôlé par l’attaquant, présenté dans le résumé sous la forme d’un bouton « Vérifiez votre identité ».

Ainsi, un seul clic de l’utilisateur suffit à transmettre des données confidentielles vers une infrastructure contrôlée par l’attaquant. L’utilisateur n’a copié aucun fichier, n’a partagé aucun document. Par conséquent, l’exfiltration se produit sans aucun geste conscient de sa part. Cette technique s’apparente étroitement à CVE-2025-32711, surnommée EchoLeak, qui avait démontré la même classe de vulnérabilité XPIA via des URLs d’images cachées dans des e-mails. De ce fait, l’injection inter-invites contre les outils de résumé IA constitue désormais une classe de vulnérabilité récurrente et documentée.

Vulnérabilité Microsoft Copilot phishing : chronologie et correctif

Microsoft a traité cette faille selon un calendrier précis. Les chercheurs de Permiso ont signalé la vulnérabilité à Microsoft. La société a confirmé le problème le 28 janvier 2026. Le déploiement des premières mesures de protection a débuté le 17 février 2026. La finalisation du correctif sur toutes les surfaces concernées a eu lieu le 11 mars 2026. Enfin, Microsoft a publié le CVE officiel le 12 mars 2026, en attribuant la découverte à Andi Ahmeti de Permiso Security.

Cependant, la publication d’un correctif ne signifie pas que toutes les organisations sont automatiquement protégées. En effet, les paramètres de configuration de Copilot varient d’une organisation à l’autre. Par conséquent, des actions complémentaires restent nécessaires pour garantir une protection complète.

Les actions urgentes à mettre en œuvre dans votre organisation

Face à cette vulnérabilité Microsoft Copilot phishing, les équipes IT et cybersécurité doivent agir selon un plan précis et prioritaire.

Appliquer le correctif de mars 2026. Microsoft a confirmé le déploiement complet sur toutes les surfaces concernées le 11 mars 2026. Les administrateurs doivent vérifier que leur tenant Microsoft 365 a bien reçu cette mise à jour.

Auditer les permissions de Copilot. Les droits d’accès de Copilot doivent être limités au strict nécessaire. En effet, réduire l’accès de l’assistant à Teams, OneDrive et SharePoint diminue directement la surface d’exfiltration potentielle.

Activer Microsoft Purview et les politiques DLP. Ces contrôles réduisent l’impact d’une tentative d’exfiltration basée sur la récupération de données par Copilot. En outre, les étiquettes de sensibilité permettent d’identifier les documents à haut risque.

Activer Safe Links. Cette fonctionnalité soumet les liens générés dans les interfaces Copilot à une vérification de réputation. De ce fait, un lien malveillant intégré dans un résumé est intercepté avant que l’utilisateur ne clique.

Former les équipes à ce nouveau type d’attaque. Les panneaux de résumé IA ne sont pas des notifications système fiables par nature. Par conséquent, tout collaborateur utilisant Microsoft 365 Copilot doit comprendre que le contenu affiché peut avoir été influencé par un e-mail malveillant.

Surveiller les journaux d’activité Copilot. Des schémas de récupération inhabituels sur le tenant Microsoft 365 peuvent signaler des tentatives d’exploitation XPIA actives. Ainsi, une surveillance régulière de ces journaux constitue un filet de sécurité supplémentaire.

Un signal d’alarme pour toutes les organisations africaines qui adoptent l’IA

L’adoption de Microsoft 365 Copilot progresse rapidement dans les grandes entreprises, banques, administrations et organisations internationales actives en Afrique. En effet, l’IA générative intégrée aux outils bureautiques promet des gains de productivité importants. Cependant, cette vulnérabilité rappelle une règle fondamentale : chaque nouvelle capacité d’un outil IA introduit également une nouvelle surface d’attaque. Par conséquent, déployer Copilot sans auditer ses permissions et sans former les utilisateurs revient à ouvrir une porte dérobée dans le système d’information. En outre, la nature furtive de l’attaque XPIA — sans pièce jointe, sans lien suspect visible — la rend particulièrement difficile à détecter pour des utilisateurs non formés.

Conclusion

La vulnérabilité Microsoft Copilot phishing CVE-2026-26133 marque une étape importante dans l’évolution des cybermenaces. En effet, les attaquants n’ont plus besoin d’exploiter des failles techniques complexes pour compromettre une organisation. Il leur suffit désormais de manipuler les outils IA que les employés utilisent et auxquels ils font confiance au quotidien. Par conséquent, la cybersécurité des outils IA doit devenir une priorité au même titre que la sécurité des systèmes d’exploitation et des applications métier. Ainsi, appliquer le correctif, auditer les permissions et former les équipes constituent les trois piliers d’une réponse efficace à cette nouvelle génération de menaces.