Introduction

Les attaques de phishing continuent d’évoluer et gagnent en sophistication. Une nouvelle campagne récemment identifiée cible les utilisateurs de Telegram en exploitant non pas des failles techniques, mais les flux d’authentification légitimes de la plateforme. Cette approche marque une rupture avec les méthodes traditionnelles de vol d’identifiants et représente une menace sérieuse pour la sécurité des comptes.

Une méthode de phishing qui contourne les protections classiques

Contrairement aux attaques classiques basées sur de fausses pages de connexion, cette campagne ne cherche pas à collecter directement les mots de passe des victimes. Les attaquants intègrent leurs mécanismes malveillants au cœur même du processus d’authentification officiel de Telegram.

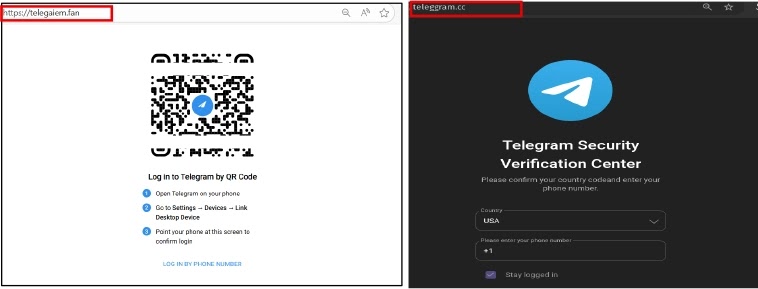

Les victimes sont redirigées vers des interfaces frauduleuses imitant parfaitement l’identité visuelle de Telegram. Ces pages proposent soit la connexion via QR code, soit la saisie manuelle du numéro de téléphone, renforçant ainsi leur crédibilité.

Détournement des sessions utilisateur autorisées

Le point le plus critique de cette attaque réside dans son fonctionnement :

lorsqu’un utilisateur interagit avec l’interface frauduleuse, il ne transmet pas ses identifiants à un serveur pirate. À la place, il autorise involontairement une véritable demande de connexion initiée par l’attaquant.

Une fois la demande validée sur le smartphone de la victime, les cybercriminels obtiennent un accès immédiat et persistant au compte Telegram, sans déclencher les alertes de connexion suspecte habituelles.

Une infrastructure dynamique difficile à détecter

Les chercheurs ont observé que cette campagne repose sur une infrastructure backend très flexible. La logique d’attaque n’est pas intégrée directement aux pages web, mais récupérée dynamiquement via des requêtes API inter-origines.

Les sites malveillants reçoivent ainsi, sous forme de réponses JSON :

- des identifiants API Telegram contrôlés par les attaquants,

- des paramètres linguistiques localisés,

- des instructions d’exécution permettant de modifier rapidement les domaines utilisés.

Cette architecture permet aux opérateurs de changer fréquemment de domaines tout en conservant une campagne cohérente à l’échelle mondiale.

Impacts et risques pour les victimes

Une fois le compte compromis, les attaquants peuvent :

- surveiller les conversations privées,

- usurper l’identité de la victime,

- propager l’attaque vers les contacts,

- lancer des campagnes d’escroquerie ou de désinformation.

Le caractère silencieux de l’attaque rend la compromission difficile à détecter, augmentant ainsi sa durée et son impact.

Recommandations de sécurité

Pour se protéger contre ce type d’attaque, plusieurs mesures sont essentielles :

- Ne jamais approuver une demande de connexion si elle n’a pas été initiée volontairement

- Éviter de scanner des codes QR provenant de sites inconnus

- Vérifier régulièrement les sessions actives dans les paramètres Telegram

- Activer impérativement la vérification en deux étapes, qui bloque la création de sessions non autorisées même en cas d’erreur de validation

Conclusion

Cette attaque illustre une tendance inquiétante : l’exploitation directe des mécanismes de confiance des plateformes numériques. En détournant les flux d’authentification légitimes, les cybercriminels parviennent à contourner les protections traditionnelles et à compromettre les comptes sans alerter les victimes. Elle rappelle l’importance d’une vigilance constante et d’une configuration de sécurité renforcée, même sur des services réputés fiables comme Telegram.

Source : Cyber Security News