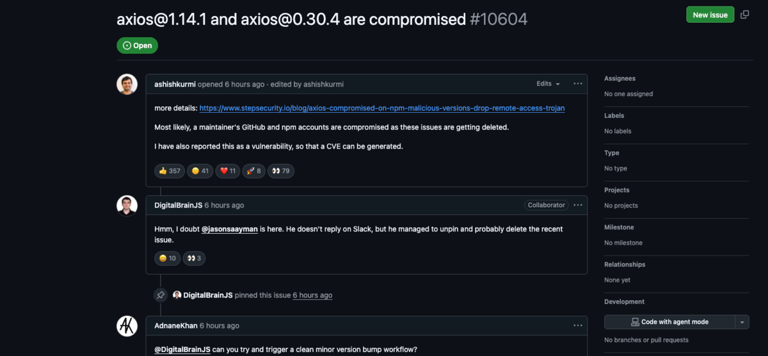

Le monde du développement logiciel est en état de choc. En effet, une attaque sophistiquée vient de frapper Axios, l’une des bibliothèques JavaScript les plus populaires. Avec plus de 100 millions de téléchargements par semaine, l’impact potentiel de cette compromission est massif pour les entreprises.

1. Les détails de l’intrusion sur le registre npm

L’attaque a débuté par la prise de contrôle du compte du mainteneur principal. Une fois l’accès obtenu, les pirates ont rapidement modifié les paramètres de sécurité. Ils ont notamment dévié l’adresse email de contact vers un compte ProtonMail pour verrouiller le compte.

En seulement 39 minutes, deux versions infectées ont été publiées : axios@1.14.1 et axios@0.30.4. Ces versions malveillantes sont restées accessibles durant plusieurs heures avant leur suppression par les équipes de npm.

2. Le mode opératoire : L’injection d’une dépendance fantôme

Les pirates ont utilisé une méthode très discrète pour infecter les utilisateurs. Contrairement aux attaques classiques, ils n’ont pas modifié le code source d’Axios directement. Au lieu de cela, ils ont injecté une dépendance malveillante nommée plain-crypto-js@4.2.1.

Ce package se fait passer pour une bibliothèque de cryptographie légitime. Cependant, son unique but est de déployer un Remote Access Trojan (RAT). Pour gagner en crédibilité, les assaillants avaient publié une version « propre » quelques heures avant l’offensive.

3. Un malware dangereux et multiplateforme

Le cheval de Troie déployé par le script d’installation est redoutable. Il cible effectivement tous les systèmes d’exploitation majeurs :

- Windows : Il s’installe dans le dossier

%PROGRAMDATA%. - macOS : Il se cache dans les caches de la bibliothèque système.

- Linux : Il utilise le répertoire temporaire

/tmp.

Une fois installé, le malware contacte immédiatement son serveur de commande. Il tente alors d’exfiltrer des données sensibles ou de prendre le contrôle total de la machine infectée.

4. Comment protéger vos projets et vos serveurs ?

Les versions malveillantes ont été retirées le 31 mars 2026. Toutefois, si vous avez effectué des installations entre 00h21 et 03h29 UTC, vous êtes peut-être à risque.

Les mesures d’urgence à prendre :

- Vérifiez vos versions : Utilisez la commande

npm list axiospour identifier les versions 1.14.1 ou 0.30.4. - Isolez les machines : Déconnectez immédiatement tout serveur suspect du réseau.

- Changez vos secrets : Renouvelez toutes vos clés API, vos mots de passe et vos jetons de déploiement (CI/CD).

- Bloquez le domaine suspect : Interdisez tout trafic sortant vers le domaine

sfrclak[.]com.

En conclusion, cette attaque contre la bibliothèque Axios sur npm rappelle la fragilité de la chaîne d’approvisionnement logicielle. Restez vigilants et auditez régulièrement vos dépendances pour éviter de telles compromissions.